Подключение по rdp. Настройка доступа к удаленному рабочему столу

Представьте себе ситуацию, когда вы находитесь в командировке или в отпуске и как раз в это время вам нужно что-то посмотреть или сделать на своем домашнем компьютере. У обычных пользователей такая необходимость возникает нечасто, чего нельзя сказать о работниках IT-индустрии, бизнесменах и управляющих. Создавая Windows, разработчики Microsoft это предвидели, поэтому заложили в систему такую возможность как удаленное управление рабочим столом.

Удаленный рабочий стол Windows 7/10, или RDP – это функция, позволяющая управлять одним компьютером с другого через локальную или глобальную сеть. Если быть честным, ее реализация в Windows несколько хромает, поэтому для удаленного доступа чаще используются специальные программы вроде TeamViewer, AeroAdmin или Ammyy Admin.

Недостатком сторонних инструментов является требование подтверждения доступа на стороне удаленного хоста, впрочем, в том же TeamViewer имеется возможность подключения без подтверждения. К другим минусам подобного ПО относятся более медленная скорость работы, чем при использовании штатной функции RDP, и ограничение одновременного параллельного доступа к удаленному компьютеру. Сторонние программы могут оказаться очень удобными, когда речь идет о дистанционном обслуживании и оказании поддержки, в то время как удаленный доступ к рабочему столу Windows 7/10, организованный встроенными средствами, больше подходит для повседневной работы.

Настройка удаленного десктопа средствами Windows

Чтобы компьютеры могли взаимодействовать, они должны быть правильно настроены. Технически задача не выглядит слишком сложной, хотя здесь есть свои нюансы, особенно в случае управления через интернет. Итак, давайте посмотрим, как настроить удаленный рабочий стол средствами системы. Во-первых, на ПК, к которому будет осуществляться доступ, должна быть установлена версия Windows не ниже Pro, управлять же можно и с домашней версии. Второе и очень важно условие – это необходимость наличия статического IP-адреса на удаленном ПК.

Конечно, можно попробовать настроить его вручную, но тут есть проблема. Дело в том, что внутренний IP дается ПК DHCP-сервером интернет-центра на определенный срок, по истечении которого компьютеру нужно будет запросить новый IP. Он может оказаться тем же самым, но может и измениться, тогда вы не сможете использовать протокол RDP. Так бывает с серыми, динамическими адресами, и, надо сказать, именно такие адреса выделяют своим клиентам большинство провайдеров. Поэтому самым правильным было бы обращение в службу поддержки провайдера с просьбой выделить вашему компьютеру статический адрес.

Если не хотим платить за белый IP (услуга предоставляется за дополнительную плату), пробуем настроить подключение вручную. Командой control /name Microsoft.NetworkAndSharingCenter откройте «Центр управления сетями и общим доступом», кликните по вашему подключению и нажмите в открывшемся окошке кнопку «Сведения».

Запишите данные IPv4, маски подсети, шлюза по умолчанию и DNS-сервера.

Эти же данные вы можете получить, выполнив в консоли CMD или PowerShell команду ipconfig /all . Закройте окошко сведений и откройте свойства в окне состояния.

Выберите в списке IPv4, перейдите в его свойства и введите полученные данные в соответствующие поля. Сохраните настройки.

Статический адрес у вас есть, теперь нужно включить разрешение доступа подключения. Откройте командой systempropertiesremote вкладку «Удаленный доступ» в свойствах системы и включите радиокнопку «Разрешить удаленные подключения к этому компьютеру».

Если нужно, добавляем юзеров, которым хотим предоставить возможность удаленного подключения.

В Windows 10 1709 получить доступ ко всем этим настройкам можно из подраздела «Удаленный рабочий стол» приложения «Параметры».

При использовании стороннего фаервола откройте в нем порт TCP 3389. На данном этапе общая настройка удаленного рабочего стола завершена.

Если подключение выполняется в локальной сети, можете приступать к работе немедленно. Запустите командой mstsc встроенное приложение RDP, введите в открывшемся окошке IP-адрес или имя удаленного хоста, выберите пользователя и нажмите «Подключить».

Игнорируем его, отключаем запросы на подключение (снять галку) и жмем «Да». В случае удачного соединения вы увидите рабочий стол удаленного хоста.

Настроить удаленный рабочий стол через интернет сложнее, так как здесь придется выполнить проброс порта 3389 на IP-адрес вашего ПК, а затем подключиться к внешнему IP маршрутизатора, что может стать для пользователя настоящей головной болью, так как придется копаться в настройках роутера. Узнать свой публичный IP не составляет труда, достаточно зайти на сайт 2ip.ua/ru либо аналогичный ресурс.

В случае с необходимо зайти в раздел Переадресация – Виртуальные серверы , нажать «Добавить» и ввести в поля «Порт сервера» и «Внутренний порт» 3389, в поле «IP-адрес» указывается используемый компьютером IP, в полях «Протокол» и «Состояние» должно быть выставлено «Все» и «Включено» соответственно. Сохраните настройки.

Теперь можно пробовать подключиться к удаленному десктопу с основного ПК. Запустите командой mstsc программу RDP и введите в поле «Компьютер» ранее полученный внешний IP-адрес с номером порта через двоеточие, например, 141.105.70.253:3389. Далее все точно так же, как и в примере с подключением в локальной сети.

Обеспечение безопасности подключения и настройка доступа пользователей

RDP имеет достаточно хорошую защиту, тем не менее, проверка и включение дополнительных параметров не помешает. Во-первых, убедитесь, что на удаленном хосте включено шифрование. В редакторе локальных групповых политик зайдите в раздел Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов – Безопасность . Справа будет настройка «Требовать использования специального уровня безопасности для удаленных подключений по методу RDP». Включите эту политику, уровень безопасности выберите «Согласование» или «Высокий».

В этом же разделе включите политики «Требовать безопасное RPC-подключение» и «Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети».

Параноики могут включить максимальный уровень шифрования, перейдя в раздел Конфигурация Windows – Параметры безопасности – Локальные политики – Параметры безопасности , найдя справа настройку «Системная криптография: использовать FIPS-совместимые алгоритмы…» и активировав ее.

В качестве дополнительной меры можно поменять используемый по умолчанию порт 3389. Для этого разверните в реестре ветку HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Control/Terminal Server/WinStations/RDP-Tcp , справа найдите параметр PortNumber и поменяйте его значение на свое (свой номер порта), не забыв затем открыть его в брандмауэре.

На этапе предоставления удаленного доступа проверьте список пользователей, которые могут подключаться по RDP. По умолчанию выполнять подключение к удаленному рабочему столу в Windows 7/10 могут все пользователи из группы администраторов. Вы можете это изменить. С помощью команды secpol.msc заходим в локальные политики безопасности, а затем переходим в раздел Локальные политики – Назначение прав пользователя . Справа находим политику «Разрешить вход в систему через службу удаленных рабочих столов», открываем ее и удаляем запись «Администраторы».

Здесь же можно разрешить доступ конкретному админу. Есть и другие способы обеспечения безопасности RDP, например, ограничение доступа по IP-адресам.

Частые ошибки при подключении к удаленному рабочему столу

Выше мы в общих чертах рассмотрели, как подключиться к удаленному рабочему столу Windows 7/10 через интернет и локальную сеть. Увы, возникающие при этом ошибки не редкость. Так, в момент подключения система выдает отказ и просит повторить действие. Причины могут быть разными. Если все было настроено правильно, то проблема может заключаться в использовании VPN или слишком высоких требованиях к безопасности (см. выше шифрование).

На ПК с Windows 8.1 и 10 можно столкнуться с ошибкой отключения сеанса, при этом пользователь получает сообщение, что клиентская лицензия удаленного рабочего стола была изменена или отсутствует. В этом случае рекомендуется удалить содержимое подкаталога MSLicensing в ветке реестра HKEY_LOCAL_MACHINE/Software/Microsoft , а затем запустить программу RDP с правами администратора.

Аналогичным способом можно пробовать бороться и с другими ошибками лицензирования.

Ошибки с разными кодами зачастую появляются после установки накопительных обновлений. Устраняется проблема удалением обновлений, а вообще нужно смотреть на код ошибки и ее описание. Например, появление ошибки 720 сопровождается уведомлением о возможной необходимости изменения сетевых настроек. Проблем с RDP возникает много и каждая должна решаться в индивидуальном порядке.

Бытует мнение, что подключение по удаленному рабочему столу Windows (RDP) очень небезопасно в сравнении с аналогами (VNC, TeamViewer, пр). Как следствие, открывать доступ из вне к любому компьютеру или серверу локальной сети очень опрометчивое решение - обязательно взломают. Второй аргумент против RDP как правило звучит так - «жрет трафик, для медленного интернета не вариант». Чаще всего эти доводы ничем не аргументированы.

Протокол RDP существует не первый день, его дебют состоялся еще на Windows NT 4.0 более 20 лет назад и с тех пор утекло много воды. На данный момент RDP не менее безопасен, чем любое другое решение для удаленного доступа. Что касается требуемой полосы пропускания, так в этом плане есть куча настроек, с помощью которых можно добиться отличной отзывчивости и экономии полосы пропускания.

Короче говоря, если знать что, как и где настроить, то RDP будет очень хорошим средством удаленного доступа. Вопрос в другом, а много ли админов пытались вникнуть в настройки, которые спрятаны чуть глубже, чем на поверхности?

Сейчас расскажу как защитить RDP и настроить его на оптимальную производительность.

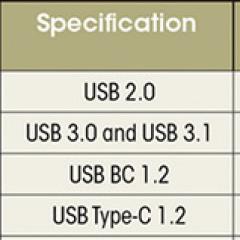

Во-первых, версий RDP протокола существует много. Все дальнейшее описание будет применимо к RDP 7.0 и выше. Это значит, что у вас как минимум Windows Vista SP1. Для любителей ретро есть специальный апдейт для Windows XP SP3 KB 969084 который добавляет RDP 7.0 в эту операционку.

Настройка №1 - шифрование

На компьютере, к которому вы собираетесь подключаться открываем gpedit.msc Идем в Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Безопасность

Устанавливаем параметр «Требовать использования специального уровня безопасности для удаленных подключений по методу RDP» в значение «Включено» и Уровень безопасности в значение «SSL TLS 1.0»

Этой настройкой мы включили шифрование как таковое. Теперь нам нужно сделать так, чтобы применялись только стойкие алгоритмы шифрования, а не какой-нибудь DES 56-bit или RC2.

Этой настройкой мы включили шифрование как таковое. Теперь нам нужно сделать так, чтобы применялись только стойкие алгоритмы шифрования, а не какой-нибудь DES 56-bit или RC2.

Поэтому в этой же ветке открываем параметр «Установить уровень шифрования для клиентских подключений». Включаем и выбираем «Высокий» уровень. Это нам даст 128-битное шифрование.

Но и это еще не предел. Самый максимальный уровень шифрования обеспечивается стандартом FIPS 140-1. При этом все RC2/RC4 автоматически идут лесом.

Но и это еще не предел. Самый максимальный уровень шифрования обеспечивается стандартом FIPS 140-1. При этом все RC2/RC4 автоматически идут лесом.

Чтобы включить использование FIPS 140-1, нужно в этой же оснастке пойти в Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Локальные политики - Параметры безопасности.

Ищем параметр «Системная криптография: использовать FIPS-совместимые алгоритмы для шифрования, хэширования и подписывания» и включаем его.

И в завершении в обязательном порядке включаем параметр «Требовать безопасное RPC-подключение» по пути Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Безопасность.

И в завершении в обязательном порядке включаем параметр «Требовать безопасное RPC-подключение» по пути Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Безопасность.

Этот параметр требует от подключающихся клиентов обязательное шифрование согласно тем установкам, которые мы настроили выше.

Этот параметр требует от подключающихся клиентов обязательное шифрование согласно тем установкам, которые мы настроили выше.

Теперь с шифрованием полный порядок, можно двигаться дальше.

Настройка №2 - смена порта

По умолчанию протокол RDP висит на порту TCP 3389. Для разнообразия его можно изменить, для этого в реестре нужно изменить ключик PortNumber по адресу

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Настройка №3 - сетевая аутентификация (NLA)

По умолчанию, вы можете подключиться по RDP не вводя логин и пароль и увидеть Welcome-скрин удаленного рабочего стола, где уже от вас попросят залогиниться. Это как раз совсем не безопасно в том плане, что такой удаленный комп можно легко заDDoSить.

Поэтому, всё в той же ветке включаем параметр «Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети»

Настройка №4 - что еще проверить

Во-первых проверьте, что параметр «Учетные записи: разрешать использование пустых паролей только при консольном входе» включен. Параметр можно найти в Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Безопасность.

Во-вторых, не забудьте проверить список пользователей, которые могут подключаться по RDP

Настройка №5 - оптимизация скорости

Идем в раздел Конфигурация компьютера - Административные шаблоны - Компоненты Windows - Службы удаленных рабочих столов - Среда удаленных сеансов.

Здесь можно и нужно отрегулировать несколько параметров:

- Наибольшая глубина цвета - можно ограничиться 16 битами. Это позволит сэкономить трафик больше чем в 2 раза по сравнению с 32х битной глубиной.

- Принудительная отмена фонового рисунка удаленного стола - для работы он не нужен.

- Задание алгоритма сжатия RDP - лучше установить значение Оптимизация использования полосы пропускания. В этом случае RDP будет жрать памяти чуть больше, но сжимать будет эффективнее.

- Оптимизировать визуальные эффекты для сеансов служб удаленных рабочих столов - ставим значение «Текст». Для работы то что нужно.

В остальном при подключении к удаленному компу со стороны клиента дополнительно можно отключить:

- Сглаживание шрифтов. Это сильно уменьшит время отклика. (Если у вас полноценный терминальный сервер, то этот параметр так же можно задать на стороне сервера)

- Композицию рабочего стола - отвечает за Aero и пр

- Отображение окна при перетаскивании

- Визуальные эффекты

- Стили оформления - если хочется хардкора

Остальные параметры типа фона рабочего стола, глубины цвета мы уже предопределили на стороне сервера.

Остальные параметры типа фона рабочего стола, глубины цвета мы уже предопределили на стороне сервера.

Дополнительно на стороне клиента можно увеличить размер кэша изображений, делается это в реестре. По адресу HKEY_CURRENT_USER\SOFTWARE\Microsoft\Terminal Server Client\ нужно создать два ключа типа DWORD 32 BitmapPersistCacheSize и BitmapCacheSize

- BitmapPersistCacheSize можно установить равным 10000 (10 Мб) По умолчанию этот параметр берет значение 10, что соответствует 10 Кб.

- BitmapCacheSize так же можно установить равным 10000 (10 Мб). Вы вряд ли заметите, если RDP-подключение съест лишних 10 Мб от вашей оперативной памяти

Про проброс всяких принтеров и пр говорить ничего не буду. Кому что нужно, тот то и пробрасывает.

На этом основная часть настройки заканчивается. В следующих обзорах расскажу, как можно еще улучшить и обезопасить RDP. Используйте RDP правильно, всем стабильного коннекта! Как сделать RDP терминал сервер на любой версии Windows смотрите .

Добрый день уважаемые читатели и гости блога, сегодня у нас с вами вот такая задача: изменить входящий порт службы RDP (терминального сервера) со стандартного 3389 на какой-то другой. Напоминаю, что RDP служба это функционал операционных систем Windows, благодаря которому вы можете по сети открыть сессию на нужный вам компьютер или сервер по протоколу RDP, и иметь возможность за ним работать, так как будто вы сидите за ним локально.

Что такое RDP протокол

Прежде чем, что то изменять, хорошо бы понимать, что это и как это работает, я вам об этом не перестаю повторять. RDP или Remote Desktop Protocol это протокол удалённого рабочего стола в операционных системах Microsoft Windows, хотя его происхождение идет от компании PictureTel (Polycom). Microsoft просто его купила. Используется для удаленной работы сотрудника или пользователя с удаленным сервером. Чаще всего такие сервера несут роль сервер терминалов , на котором выделены специальные лицензии, либо на пользователе, либо на устройства, CAL. Тут задумка была такой, есть очень мощный сервер, то почему бы не использовать его ресурсы совместно, например под приложение 1С. Особенно это становится актуальным с появлением тонких клиентов.

Сам сервер терминалов мир увидел, аж в 1998 году в операционной системе Windows NT 4.0 Terminal Server, я если честно тогда и не знал, что такое есть, да и в России мы в то время все играли в денди или сегу. Клиенты RDP соединения, на текущий момент есть во всех версиях Windows, Linux, MacOS, Android. Самая современная версия RDP протокола на текущий момент 8.1.

Порт rdp по умолчанию

Сразу напишу порт rdp по умолчанию 3389, я думаю все системные администраторы его знают.

Принцип работы протокола rdp

И так мы с вами поняли для чего придумали Remote Desktop Protocol, теперь логично, что нужно понять принципы его работы. Компания Майкрософт выделяет два режима протокола RDP:

- Remote administration mode > для администрирования, вы попадаете на удаленный сервер и настраиваете и администрируете его

- Terminal Server mode > для доступа к серверу приложений, Remote App или совместное использование его для работы.

Вообще если вы без сервера терминалов устанавливаете Windows Server 2008 R2 - 2016, то там по умолчанию у него будет две лицензии, и к нему одновременно смогут подключиться два пользователя, третьему придется для работы кого то выкидывать. В клиентских версиях Windows, лицензий всего одна, но и это можно обойти, я об этом рассказывал в статье сервер терминалов на windows 7 . Так же Remote administration mode, можно кластеризировать и сбалансировать нагрузку, благодаря технологии NLB и сервера сервера подключений Session Directory Service. Он используется для индексации пользовательских сессий, благодаря именно этому серверу у пользователя получиться войти на удаленный рабочий стол терминальных серверов в распределенной среде. Так же обязательными компонентами идут сервер лицензирования .

RDP протокол работает по TCP соединению и является прикладным протоколом. Когда клиент устанавливает соединение с сервером, на транспортном уровне создается RDP сессия, где идет согласование методов шифрования и передачи данных. Когда все согласования определены и инициализация окончена, сервер терминалов, передает клиенту графический вывод и ожидает входные данные от клавиатуры и мыши.

Remote Desktop Protocol поддерживает несколько виртуальных каналов в рамках одного соединения, благодаря этому можно использовать дополнительный функционал

- Передать на сервер свой принтер или COM порт

- Перенаправить на сервер свои локальные диски

- Буфер обмена

- Аудио и видео

Этапы RDP соединения

- Установка соединения

- Согласование параметров шифрования

- Аутентификация серверов

- Согласование параметров RDP сессии

- Аутентификация клиента

- Данные RDP сессии

- Разрыв RDP сессии

Безопасность в RDP протоколе

Remote Desktop Protocol имеет два метода аутентификации Standard RDP Security и Enhanced RDP Security, ниже рассмотрим оба более подробно.

Standard RDP Security

RDP протокол при данном методе аутентификации, шифрует подключение средствами самого RDP протокола, которые есть в нем, вот таким методом:

- Когда ваша операционная система запускается, то идет генерация пары RSA ключиков

- Идет создание сертификата открытого ключа Proprietary Certificate

- После чего Proprietary Certificate подписывается RSA ключом созданным ранее

- Теперь RDP клиент подключившись к терминальному серверу получит Proprietary Certificate

- Клиент его смотрит и сверяет, далее получает открытый ключ сервера, который используется на этапе согласования параметров шифрования.

Если рассмотреть алгоритм с помощью которого все шифруется, то это потоковый шифр RC4. Ключи разной длины от 40 до 168 бит, все зависит от редакции операционной системы Windows, например в Windows 2008 Server – 168 бит. Как только сервер и клиент определились с длиной ключа, генерируются два новых различных ключа, для шифрования данных.

Если вы спросите про целостность данных, то тут она достигается за счет алгоритма MAC (Message Authentication Code) базируемого на SHA1 и MD5

Enhanced RDP Security

RDP протокол при данном методе аутентификации использует два внешних модуля безопасности:

- CredSSP

- TLS 1.0

TLS поддерживается с 6 версии RDP. Когда вы используете TLS, то сертификат шифрования можно создать средствами терминального сервера, самоподписный сертификат или выбрать из хранилища.

Когда вы задействуете CredSSP протокол, то это симбиоз технологий Kerberos, NTLM и TLS. При данном протоколе сама проверка, при которой проверяется разрешение на вход на терминальный сервер осуществляется заранее, а не после полноценного RDP подключения, и тем самым вы экономите ресурсы терминального сервера, плюс тут более надежное шифрование и можно делать однократный вход в систему (Single Sign On), благодаря NTLM и Kerberos. CredSSP идет только в ОС не ниже Vista и Windows Server 2008. Вот эта галка в свойствах системы

разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети.

Изменить порт rdp

Для того, чтобы изменить порт rdp, вам потребуется:

- Открываем редактор реестра (Пуск -> Выполнить -> regedit.exe)

- Переходим к следующему разделу:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Находим ключ PortNumber и меняем его значение на номер порта, который Вам нужен.

Выберите обязательно десятичное значение, я для примера поставлю порт 12345.

Как только вы это сделали, то перезапустите службу удаленных рабочих столов, через командную строку, вот такими командами:

И создаем новое входящее правило для нового rdp порта. Напоминаю, что порт rdp по умолчанию 3389.

Выбираем, что правило будет для порта

Протокол оставляем TCP и указываем новый номер RDP порта.

Правило у нас будет разрешающее RDP соединение по не стандартному порту

При необходимости задаем нужные сетевые профили.

Ну и назовем правило, понятным для себя языком.

Для подключения с клиентских компьютеров Windows адрес пишите с указанием порта. Например, если порт Вы изменили на 12345, а адрес сервера (или просто компьютера, к которому подключаетесь): myserver, то подключение по MSTSC будет выглядеть так:

mstsc -v:myserver:12345

desktopwidth:i

Ширина рабочего стола, выбранная на вкладке Дисплей окна Параметры средства «Подключение к удаленному рабочему столу».

desktopheight:i

Высота рабочего стола, выбранная на вкладке Дисплей окна Параметры средства «Подключение к удаленному рабочему столу».

session bpp:i

Глубина цвета, выбранная в группе Цветовая палитра на вкладке Дисплей окна Параметры средства «Подключение к удаленному рабочему столу».

winposstr:i

Положение окна, выбранное на вкладке Дисплей окна Параметры средства «Подключение к удаленному рабочему столу».

full address:s

Компьютер, к которому необходимо подключиться. Значение этого параметра соответствует записи в поле Компьютер на вкладке Общие окна Параметры средства «Подключение к удаленному рабочему столу».

compression:i

Определяет, используется ли сжатие данных при передаче на клиентский компьютер.

0 Использовать сжатие данных.

1 Не использовать сжатие данных.

keyboardhook:i

Определяет, где применяются сочетания клавиш Windows. Значение этого параметра соответствует записи в поле Клавиатура на вкладке Локальные ресурсы окна Параметры средства «Подключение к удаленному рабочему столу».

0 На локальном компьютере.

1 На удаленном компьютере.

2 Только в полноэкранном режиме.

audiomode:i

Определяет, где воспроизводится звук. Значение этого параметра соответствует записи в поле Звук на удаленном компьютере на вкладке Локальные ресурсы окна Параметры средства «Подключение к удаленному рабочему столу».

0 На клиентском компьютере.

1 На узловом компьютере.

2 Отключить звук.

redirectdrives:i

Автоматическое подключение дисков при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Дисковые накопители на вкладке Локальные ресурсы окна Параметры средства «Подключение к удаленному рабочему столу».

0 Не использовать автоматическое подключение дисков.

1 Использовать автоматическое подключение дисков.

redirectprinters:i

Автоматическое подключение принтеров при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Принтеры на вкладке Локальные ресурсы окна Параметры средства «Подключение к удаленному рабочему столу».

0 Не использовать автоматическое подключение принтеров.

1 Использовать автоматическое подключение принтеров.

redirectcomports:i

Автоматическое подключение COM-портов при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Последовательные порты на вкладке Локальные ресурсы окна Параметры средства «Подключение к удаленному рабочему столу».

0 Не использовать автоматическое подключение COM-портов.

1 Использовать автоматическое подключение COM-портов.

displayconnectionbar:i

Отображение панели подключений при входе в систему удаленного компьютера в полноэкранном режиме. Значение этого параметра соответствует состоянию флажка Отображать панель подключений при работе на полном экране на вкладке Дисплей окна Параметры средства «Подключение к удаленному рабочему столу».

0 Не отображать панель подключений.

1 Отображать панель подключений.

username:s

Имя пользователя, отображаемое в RDP. Значение этого параметра соответствует записи в поле Имя пользователя на вкладке Общие окна Параметры средства «Подключение к удаленному рабочему столу».

domain:s

Имя пользователя, отображаемое в диалоговом окне Подключение к удаленному рабочему столу. Значение этого параметра соответствует записи в поле Домен на вкладке Общие окна Параметры средства «Подключение к удаленному рабочему столу».

alternate shell:s

Автоматический запуск программы при подключении по протоколу RDP. Значение этого параметра соответствует записи в поле Путь к программе и имя файла на вкладке Программы окна Параметры средства «Подключение к удаленному рабочему столу».

shell working directory:s

Местоположение папки приложения, которое автоматически запускается при подключении по протоколу RDP. Значение этого параметра соответствует записи в поле Путь к программе и имя файла на вкладке Программы окна Параметры средства «Подключение к удаленному рабочему столу».

disable wallpaper:i

Отображение фонового рисунка при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Фоновый рисунок рабочего стола на вкладке Дополнительно окна Параметры средства «Подключение к удаленному рабочему столу».

0 Отображать фоновый рисунок.

1 Не отображать фоновый рисунок.

disable full window drag:i

Отображение содержимого папки при перетаскивании папки в новое местоположение. Значение этого параметра соответствует состоянию флажка Отображать содержимое окна при перетаскивании на вкладке Дополнительно окна Параметры средства «Подключение к удаленному рабочему столу».

0 Отображать содержимое папки при перетаскивании.

1 Не отображать содержимое папки при перетаскивании.

disable menu anims:i

Анимация меню и окон при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Визуальные эффекты при отображении меню и окон на вкладке Дополнительно окна Параметры средства «Подключение к удаленному рабочему столу».

0 Использовать анимацию при отображении меню и окон.

1 Не использовать анимацию при отображении меню и окон.

disable themes:i

Использование тем при входе в систему удаленного компьютера. Значение этого параметра соответствует состоянию флажка Темы на вкладке Дополнительно окна Параметры средства «Подключение к удаленному рабочему столу».

0 Использовать темы.

1 Не использовать темы.

bitmapcachepersistenable:i

Кэширование графики на локальном компьютере. Значение этого параметра соответствует состоянию флажка Кэширование графики на вкладке Дополнительно окна Параметры средства «Подключение к удаленному рабочему столу».

0 Не использовать кэширование.

1 Использовать кэширование.

autoreconnection enabled:i

Определяет, должен ли клиентский компьютер автоматически пытаться заново установить соединение после того, как соединение было прервано.

0 Клиентский компьютер не пытается восстановить соединение.

1 Клиентский компьютер пытается восстановить соединение.

connect to console:i:1

Добавления этой строки приведет к подключению к консоли удаленного компьютера.

Все достаточно просто. Открываем Панель управления -> Система и безопасность -> Система. Далее в левой колонке открываем ссылку «Настройка удаленного доступа»:

В разделе «Удаленный рабочий стол» необходимо выбрать тип подключения:

- Разрешать подключение от компьютеров с любой версией удаленного рабочего стола (опаснее). Этот вариант подходит для подключения устаревших клиентов (версия протокола удаленного рабочего стола ниже 7.0), а также при подключении через Эксплорер (remote desktop web connection).

- Разрешать подключаться только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети. Этот вариант подходит для подключения клиентов с версией 7.0 протокола удаленного рабочего стола.

С помощью кнопки «Выбрать пользователей» можно указать учетные записи пользователей, которым разрешено подключаться к удаленному рабочему столу. Тот же самый эффект будет, если в ручную добавить учетные записи в группу «Пользователи удаленного рабочего стола». Обратите внимание, что пользователи входящие в группу администраторов уже имеют доступ к удаленному рабочему столу.

Также имейте в виду, что по умолчанию политика безопасности не разрешает вход в систему через сеть для учетных записей с пустым паролем. Поэтому учетная запись должна быть защищена паролем (в том числе и входящая в группу Администраторы), иначе подключиться не получится.

Следующий шаг — настройка брандмауэра. Необходимо открыть порт TCP 3389 для входящих подключений. Если на компьютере используется только брандмауэр Windows, то он будет настроен автоматически, никаких дополнительных действий предпринимать не надо. При подключении к Интернет через маршрутизатор, не забываем пробросить порт 3389, чтобы иметь возможность доступа за пределами локальной сети. .

Подключение к удаленному рабочему столу с помощью стандартного клиента

Для начала определяемся какая версия протокола поддерживается нашим клиентом. Для этого запускаем клиент (обычно он находится в меню Пуск -> Программы -> Стандартные -> Подключение к удаленному рабочему столу). Далее кликаем по пиктограмме в левом верхнем углу окна и в меню выбираем пункт «О программе»:

Внизу окна будет указана версия протокола.

Если версия протокола ниже 7.0, то необходимо обновить клиент, или понизить уровень безопасности в настройках сервера (до «Разрешать подключение от компьютеров с любой версией удаленного рабочего стола (опаснее)»). Клиент с поддержкой протокола 7.0 можно скачать здесь:

Теперь запускаем клиент и настраиваем соединение. Для доступа к дополнительным настройкам нажимаем кнопку Параметры. В окне появятся дополнительные закладки.

Закладка Общие.

В поле Компьютер указываем ip-адрес или доменное имя компьютера к которому производится подключение.

В поле Пользователь указываем имя пользователя удаленного рабочего стола.

Опцию «Разрешить мне сохранять учетные данные» отмечаем только в том случае, если к компьютеру имеете доступ только вы (а лучше и вовсе оставить ее неотмеченной).

Чтобы сохранить параметры доступа, используем кнопку «Сохранить как».

Закладка Экран.

В разделе «Настройка отображения» выбираем размер удаленного рабочего стола.

В разделе Цвета выбираем глубину цвета. Для медленных соединений рекомендуется устанавливать меньшую глубину.

Закладка «Локальные ресурсы».

Раздел «Удаленный звук». Здесь можно настроить где будет воспроизводиться звук (на локальном или удаленном компьютере).

Раздел Клавиатура. Здесь настраивается приоритет сочетаний клавиш между локальным и удаленным компьютером. Обратите внимание, что комбинация CTRL+ALT+DEL

всегда будет вызывать действие на локальном компьютере. Вместо нее на удаленном компьютере используйте CTRL+ALT+END

.

Раздел «Локальные устройства и ресурсы». Опция «буфер обмена» разрешает обмен данными между локальным и удаленным компьютером через буфер обмена. Опция Принтеры позволяет печатать на локальном принтере из удаленного рабочего стола. Кнопка Подробнее позволяет подключить к удаленному рабочему столу локальные диски, порты и «прочие устройства» (не знаю, что под этим подразумевается). На скриншоте ниже показано подключение локального диска E:

В удаленном рабочем столе, подключенные диски отображаются в окне Компьютер.

Закладка Программы. Здесь можно указать программы (на удаленном компьютере), которые необходимо запустить сразу при входе в систему.

Закладка Дополнительно.

Здесь можно настроить производительность в зависимости от скорости канала.

Закладка Подключение. Все параметры оставляем без изменений.

После настройки всех опций переходим на закладку Общие и создаем ярлык с выбранными параметрами подключения (кнопка Сохранить как). После этого нажимаем кнопку Подключить. Появится окно «последнего предупреждения»:

Подключение к удаленному рабочему столу через Эксплорер (remote desktop web connection / tsweb)

Перед началом на срервере необходимо .

На сервере в разделе «Удаленный доступ» (Панель управления -> Система и безопасность -> Система. Далее в левой колонке открываем ссылку «Настройка удаленного доступа») установить опцию «Разрешать подключение от компьютеров с любой версией удаленного рабочего стола (опаснее)»:

Это необходимо для подключения через Эксплорер.

Вверху появится предупреждение, что необходимо установить надстройку ActiveX. Делаем правый клик по предупреждению и в открывшемся меню выбираем пункт «Запустить надстройку»:

На вопрос «Запустить этот элемент управления ActiveX» отвечаем Выполнить:

Далее в возвращаемся обратно к веб-странице. В поле Сервер: вводим ip-адрес или доменное имя удаленного компьютера (я ввожу локальный адрес 192.168.10.5). В поле размер выбираем размер удаленного рабочего стола. Опцию «Отправить учетные данные для данного подключения» отмечаем только, если текущий локальный пользователь заведен и на удаленном компьютере.

Нажимаем Подключить. Появится окно в котором можно разрешить/отключить синхронизацию буфера обмена, а также подключить к удаленному рабочему столу локальные принтеры.

Снова нажимаем Подключить и перед нами открывается экран входа в систему: